Ataques Ciberneticos

ATAQUES CIBERNETICOS

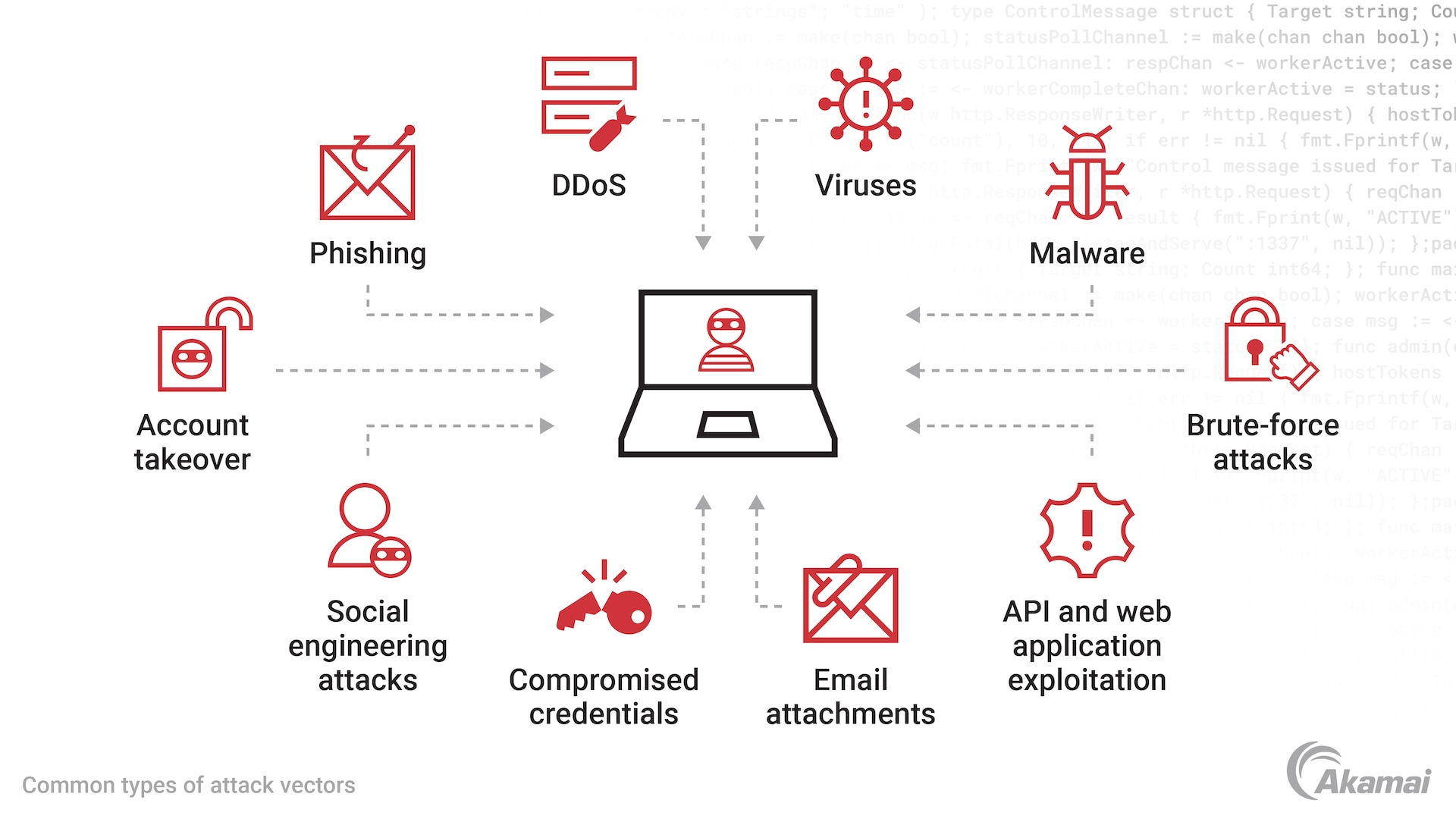

1. Malware

Malware es cualquier tipo de software malicioso diseñado para dañar o explotar cualquier dispositivo, servicio o red programable. Los delincuentes cibernéticos generalmente lo usan para extraer datos que pueden utilizar como chantaje hacia las víctimas para obtener ganancias financieras. Dichos datos pueden variar desde datos financieros, hasta registros de atención médica, correos electrónicos personales y contraseñas. La variedad de información que puede verse comprometida se ha vuelto ilimitada.

¿Como funciona?

Su función infiltrándose en sistemas informáticos para causar daño, interrumpir funciones o acceder a información confidencial sin el consentimiento del usuario. Generalmente, esto se logra engañando a los usuarios para que instalen o ejecuten archivos infectados, o aprovechando vulnerabilidades en el software.

Vectores de infección: Por ejemplo, un archivo adjunto de correo electrónico aparentemente inofensivo puede contener un troyano oculto que se activa una vez abierto.

Ejecución: Por ejemplo, el ransomware encripta los archivos del sistema infectado, dejándolos inaccesibles hasta que se pague un rescate. Del mismo modo, el spyware monitorea silenciosamente la actividad del usuario.

Propagación: Los gusanos, por ejemplo, pueden replicarse y propagarse a través de las redes sin ninguna interacción del usuario. Esta capacidad de autopropagación hace que los gusanos sean particularmente peligrosos, ya que pueden comprometer rápidamente redes enteras.

Persistencia: Los rootkits, por ejemplo, pueden ocultar su existencia modificando el sistema operativo del host, lo que los hace difíciles de detectar y eliminar.

Consecuencias o Impactos

¿Que daños puede causar?

Violaciones de datos: el malware como los keyloggers y el spyware pueden capturar y transmitir información confidencial, lo que provoca importantes violaciones de datos. Estas infracciones pueden dar lugar a la exposición de información comercial confidencial, datos personales y registros financieros. Un ejemplo notorio es la violación de Equifax de 2017, donde el malware comprometió los datos personales de más de 147 millones de personas.

Pérdidas económicas: los ataques de ransomware pueden ser económicamente desastrosos. En 2021, el ataque a Colonial Pipeline puso de manifiesto el grave impacto del ransomware. La empresa pagó un rescate de 4,4 millones de dólares para recuperar el acceso a sus sistemas y el ataque también provocó escasez de combustible e interrupciones económicas.

Interrupción operativa: el malware puede paralizar las operaciones de la organización al corromper o eliminar archivos críticos. Por ejemplo, el ataque de malware NotPetya en 2017 causó una interrupción generalizada en varias industrias, incluidas las de los envíos, la logística y los productos farmacéuticos, lo que resultó en miles de millones de dólares en daños.

Daño a la reputación: las consecuencias de un ataque de malware pueden dañar significativamente la reputación de una organización. Los clientes pueden perder la confianza en la capacidad de una empresa para proteger sus datos, lo que lleva a una pérdida de volumen de negocio y a un daño a la reputación a largo plazo.

Casos Reales o de Estudio

En Colombia, se han registrado varios ataques de malware, incluyendo un reciente ataque de ransomware a gran escala que afectó a empresas y entidades gubernamentales, como el caso de IFX Networks. Este tipo de ataque, que secuestra datos a cambio de un rescate, ha puesto de manifiesto la vulnerabilidad de Colombia en materia de ciberseguridad y la necesidad de fortalecer las medidas de protección.

Medidas de protección

Para protegerse contra el malware, es crucial implementar medidas de seguridad tanto a nivel de usuario como a nivel de sistema. Esto incluye usar software antivirus y antimalware, mantener el software actualizado, tener precaución con los correos electrónicos y enlaces sospechosos, y realizar copias de seguridad de los datos importantes.

1. Instalar software antivirus: Una de las formas más importantes de protegerse contra el malware es instalar un software antivirus. El software antivirus protegerá su sistema operativo de software malicioso que suponga una amenaza para el sistema.

2. Actualice regularmente el software: Además de instalar programas antivirus, es fundamental asegurarse de que el software se actualiza con regularidad para impedir que los atacantes accedan al ordenador a través de vulnerabilidades de sistemas antiguos y obsoletos.

3. Compre sólo aplicaciones de fuentes fiables: Comprar aplicaciones de fuentes fiables reduce la posibilidad de que tu dispositivo se infecte con malware. Las grandes marcas se cuidan mucho de no dañar su reputación distribuyendo programas maliciosos.

4. No haga clic en enlaces sospechosos ni descargue archivos adjuntos de fuentes desconocidas: El phishing sigue siendo la forma más fácil para los hackers de instalar malware en su dispositivo. Las estafas de phishing engañan a la gente para que abra correos electrónicos o haga clic en un enlace que puede parecer procedente de una empresa legítima o una fuente de confianza.

5. Instalar un cortafuegos: Otra forma de proteger tu dispositivo de los programas maliciosos es utilizar un cortafuegos. Un cortafuegos impide los ataques maliciosos bloqueando todo acceso no autorizado a una red informática privada o desde ella.

6. Realice copias de seguridad de los datos con regularidad: Es importante realizar copias de seguridad de forma regular para asegurarse de que puede recuperar todos sus datos y archivos valiosos si su ordenador se infecta con malware. Esto le ayudará a mitigar cualquier daño y a asegurarse de que no es víctima de un ataque de ransomware.

¿Qué es malware? Los principales tipos de ataques informáticos y cómo protegernos ante ellos.

2. Phishing

Es una Técnica de engaño que busca obtener información confidencial, como contraseñas y datos bancarios, haciéndose pasar por una entidad legítima a través de correos electrónicos o mensajes falsos. Es el intento de robar información confidencial, normalmente en forma de nombres de usuario, contraseñas, números de tarjetas de crédito, información de cuentas bancarias u otros datos importantes para utilizar o vender la información robada.

¿Cómo funciona el phishing?

Un ataque de phishing tiene como objetivo engañar al destinatario para que realice la acción deseada por el atacante, como revelar información financiera, credenciales de acceso al sistema u otra información sensible.

Suplantación de identidad: Los atacantes se hacen pasar por bancos, empresas, redes sociales u otras organizaciones conocidas.

Mensajes engañosos: Envían correos electrónicos, mensajes o crean sitios web que parecen legítimos, a menudo solicitando información confidencial o urgiendo a realizar acciones inmediatas.

Enlaces maliciosos: Incluyen enlaces que redirigen a páginas web falsas donde se solicita información o se descarga malware.

Técnicas de ingeniería social: Manipulan a las víctimas utilizando tácticas psicológicas para generar confianza o miedo, lo que las lleva a divulgar información.

Consecuencias o Impactos

Los ataques de phishing pueden dar lugar al acceso no autorizado a datos confidenciales, como información de clientes, registros financieros, propiedad intelectual y secretos comerciales. Estas filtraciones de datos pueden resultar en pérdidas financieras significativas, responsabilidades legales y daños a la reputación.

Robo de dinero: Los atacantes pueden acceder a cuentas bancarias y realizar transferencias fraudulentas.

Cargos fraudulentos en tarjetas de crédito: Pueden utilizar la información de tarjetas de crédito robada para realizar compras no autorizadas.

Pérdida de acceso a datos: Los atacantes pueden obtener acceso a fotos, videos, archivos y otros datos personales almacenados en dispositivos o cuentas online.

Suplantación de identidad: Los delincuentes pueden usar la información robada para hacerse pasar por la víctima y realizar actividades fraudulentas en su nombre, lo que puede dañar su historial crediticio y reputación.

Infección con malware: Abrir un enlace de phishing o un archivo adjunto malicioso puede infectar el dispositivo con virus, spyware o ransomware.

Casos Reales o de Estudio

En Panamá, se han registrado varios casos de phishing, un ejemplo reciente es la Operación Falaz, donde se aprehendieron a cinco personas por delitos financieros cometidos mediante phishing, incluyendo el robo de datos bancarios a través de correos electrónicos fraudulentos.

Medidas de Protección

Capacitación y concientización: Educar a los usuarios sobre las técnicas comunes de phishing y las señales de alerta para que puedan identificar y evitar intentos de engaño.

Verificación de remitentes: Verificar la autenticidad de los remitentes de correos electrónicos y mensajes, especialmente aquellos que solicitan información personal o financiera.

No hacer clic en enlaces sospechosos: Evitar hacer clic en enlaces de correos electrónicos o mensajes que parezcan sospechosos o provengan de remitentes desconocidos.

No proporcionar información personal: Nunca proporcionar información personal, como contraseñas, números de tarjeta de crédito o información bancaria, a través de correos electrónicos o sitios web no seguros.

Usar contraseñas seguras y autenticación de dos factores: Implementar contraseñas fuertes y únicas para las cuentas en línea y habilitar la autenticación de dos factores (2FA) siempre que sea posible para agregar una capa adicional de seguridad.

Que es el phishing ,como funciona y como protegerse

3. Ransomware

Es un malware diseñado para negar a un usuario u organización el acceso a archivos en su computadora. Al cifrar estos archivos y exigir un pago de rescate por la clave de descifrado, los ciberatacantes colocan a las organizaciones en una posición en la que pagar el rescate es la forma más fácil y económica de recuperar el acceso a sus archivos. Tipo de malware que cifra los datos de la víctima y exige un rescate a cambio de la clave de descifrado.

¿Cómo funciona?

Para tener éxito, el ransomware debe obtener acceso a un sistema de destino, cifrar los archivos allí y exigir un rescate a la víctima.

Si bien los detalles de implementación varían de una variante de ransomware a otra, todos comparten las mismas tres etapas principales.

Paso 1. Vectores de infección y distribución

El ransomware, como cualquier malware, puede acceder a los sistemas de una organización de diferentes formas. Sin embargo, los operadores de ransomware tienden a preferir algunos vectores de infección específicos.

Paso 2. Cifrado de datos

Una vez que el ransomware ha obtenido acceso a un sistema, puede comenzar a cifrar sus archivos. Dado que la funcionalidad de cifrado está integrada en un sistema operativo, esto simplemente implica acceder a los archivos, cifrarlos con una clave controlada por el atacante y reemplazar los originales con las versiones cifradas.

Paso 3. Demanda de rescate

Una vez que se completa el cifrado de archivos, el ransomware está preparado para exigir un rescate. Las diferentes variantes de ransomware implementan esto de numerosas maneras, pero no es raro que se cambie el fondo de pantalla a una nota de rescate o se coloquen archivos de texto en cada directorio cifrado que contiene la nota de rescate. Normalmente, estas notas exigen una cantidad fija de criptomonedas a cambio de acceder a los archivos de la víctima.

Consecuencias o Impactos

La consecuencia más relevante es la pérdida de la información, ya que si su compañía no cuenta con respaldos recientes o herramientas descifradoras de ransomware la probabilidad de recuperarla es muy baja. El ransomware puede ser devastador para un negocio porque daña datos críticos. Durante un ataque, el ransomware busca archivos importantes y los encripta de forma que no puede revertirse, dañando a una organización mucho más rápido que con otras aplicaciones maliciosas.

Casos Reales o de Estudio

En los últimos dos años, Panamá ha sido testigo de un aumento significativo en los ataques de ransomware, un tipo de malware que cifra los datos de las víctimas y exige un rescate para liberarlos.

El Ataque al Ministerio de Salud

Fecha: Julio 2023

Descripción: En julio de 2023, el Ministerio de Salud de Panamá fue víctima de un ataque de ransomware que paralizó los sistemas internos de la institución. Los ciberdelincuentes exigieron un rescate significativo para desbloquear los datos cruciales relacionados con registros médicos y sistemas administrativos. El ataque no solo interrumpió la operación normal del ministerio, sino que también comprometió la seguridad de la información de miles de ciudadanos. El gobierno tuvo que implementar medidas de emergencia y trabajar con expertos en ciberseguridad para restaurar los sistemas y proteger la información sensible.

Medidas de Protección

Para protegerse contra el ransomware, es crucial implementar medidas de seguridad robustas que incluyan copias de seguridad regulares, software de seguridad actualizado, capacitación a usuarios y una estrategia de seguridad de red integral.

Nunca hagas clic en un vínculo riesgoso. Evita los vínculos que encuentres en correos no deseados o en sitios web que no conozcas. Si haces clic en un vínculo malicioso, podrías dar inicio a una descarga automática que, a su vez, podría llevar a una infección.

No divulgues información personal. Si un desconocido te pide datos personales por teléfono, por correo electrónico o por mensaje de texto, haz caso omiso. A veces, cuando los hackers tienen en mente a su próxima víctima, buscan recabar información personal para adaptar los mensajes engañosos que usarán en el ataque.

Nunca abras un archivo adjunto sospechoso. Los correos con archivos adjuntos son una de las vías que el ransomware puede usar para ingresar en tu dispositivo. Si dudas de un archivo, no lo abras. Para asegurarte de que un mensaje sea confiable, controla quién te lo envió y verifica que la dirección sea correcta. Nunca abras un archivo adjunto si, para verlo, necesitas habilitar las macros. Si el adjunto está infectado y lo abres, se ejecutará una macro maligna que le dará el mando de tu equipo a un programa malicioso.

Nunca uses una memoria USB que no conozcas. Evita conectar memorias USB u otros dispositivos de almacenamiento si no sabes de dónde provienen. Los ciberdelincuentes pueden dejar unidades infectadas en sitios públicos con la esperanza de que alguien se tiente y las utilice.

Ataques de Denegación de Servicio (DoS/DDoS)

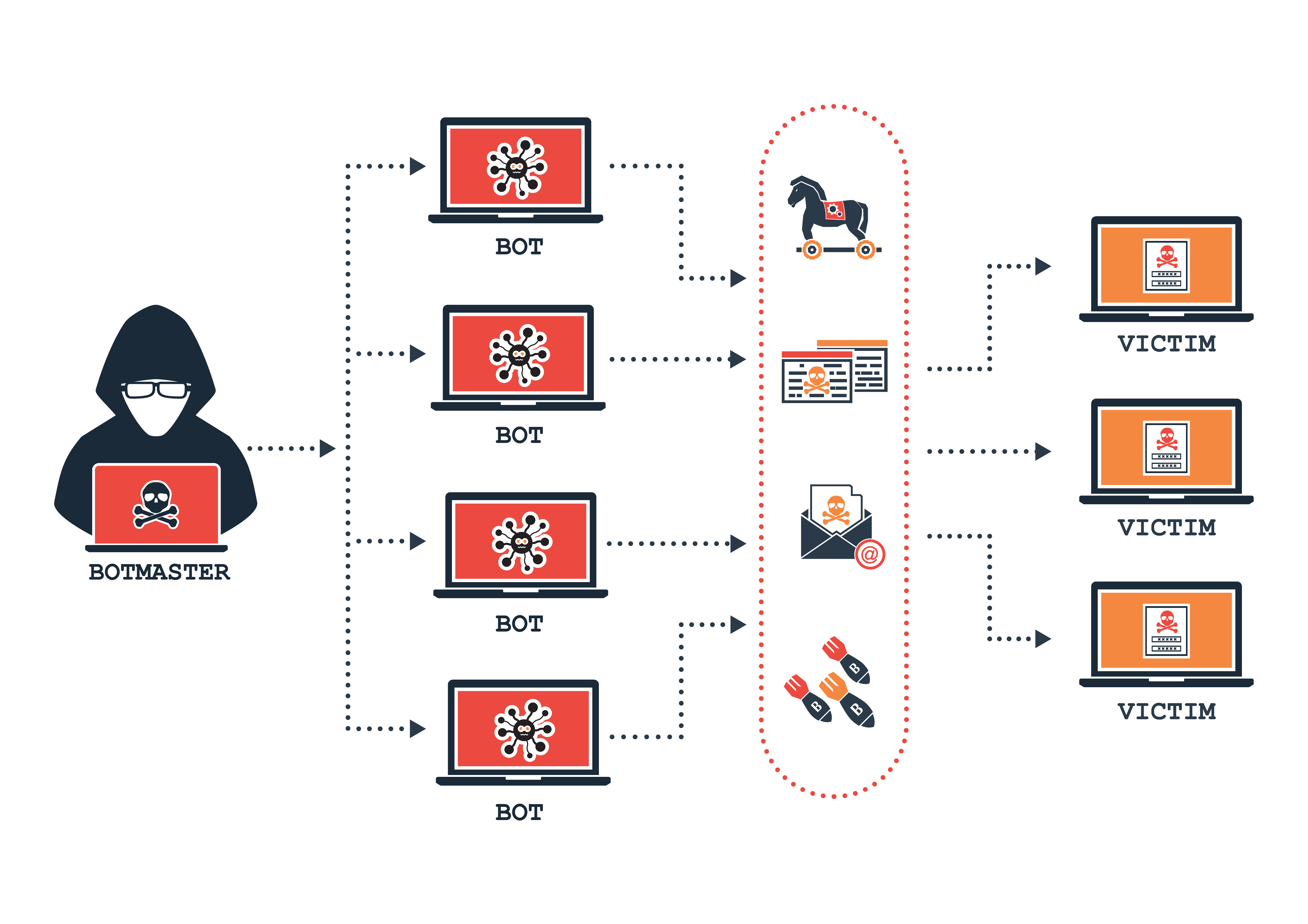

Son ciberataques cuyo objetivo es hacer que un sistema, servicio o recurso de red sea inaccesible para los usuarios legítimos, inundándolo con tráfico o solicitudes. Un ataque DoS utiliza una única fuente para saturar el sistema, mientras que un DDoS emplea múltiples fuentes (una botnet) para aumentar el impacto.

¿Cómo funciona?

Funciona saturando un sistema objetivo con tráfico malicioso, impidiendo que los usuarios legítimos accedan a los servicios. Los ataques DoS utilizan una sola fuente, mientras que los ataques DDoS emplean múltiples fuentes, a menudo una red de bots (botnet), para generar un volumen masivo de tráfico. Este tráfico abruma al sistema objetivo, ya sea un servidor, un sitio web o una red, causando interrupciones en el servicio o incluso la caída completa del sistema.

Consecuencias o Impactos

Pérdida de ingresos: Si un sitio web de comercio electrónico es atacado, la empresa podría perder ventas y ganancias potenciales durante el tiempo que dure la interrupción.

Interrupción del servicio: El objetivo principal de un ataque DoS/DDoS es hacer que un servicio en línea, como un sitio web o una aplicación, deje de estar disponible para los usuarios legítimos.

Daño a la reputación: La incapacidad de acceder a un servicio debido a un ataque DoS/DDoS puede generar frustración en los usuarios y dañar la reputación de la empresa, especialmente si el ataque se produce en un momento crítico o en un evento importante.

Problemas legales y regulatorios: En algunos casos, los ataques DoS/DDoS pueden llevar a problemas legales, especialmente si afectan a servicios críticos como la atención médica o la infraestructura financiera.

Casos Reales o de Estudio

En mayo de 2025, Cloudflare mitigó el mayor ataque de denegación de servicio distribuido (DDoS) jamás registrado, con 7,3 terabits por segundo (Tb/s). El ataque duró unos 45 segundos, durante los que entregó aproximadamente 37,4 terabytes de tráfico de ataque (lo que equivale a casi 10 000 películas en HD).

Medidas de Protección

Instalar un software antivirus: Un buen antivirus puede detectar y eliminar malware antes de que cause problemas.

Mantener el software actualizado: Las actualizaciones a menudo incluyen parches de seguridad que corrigen vulnerabilidades que los hackers pueden aprovechar para introducir malware.

Actualizar el sistema operativo: Al igual que con el software, las actualizaciones del sistema operativo pueden incluir mejoras de seguridad que protegen contra malware.

Usar un firewall: Un firewall actúa como una barrera entre tu dispositivo y el internet, bloqueando conexiones no autorizadas y potencialmente maliciosas.

Ataques de Fuerza Bruta

Es un método de ciberataque en el que se intenta obtener acceso no autorizado a una cuenta o sistema al probar sistemáticamente todas las combinaciones posibles de contraseñas o claves hasta encontrar la correcta. Es un método simple pero eficaz, especialmente contra contraseñas débiles o sistemas con poca seguridad.

¿Cómo funciona?

El atacante utiliza software o scripts para automatizar el proceso de prueba de combinaciones de contraseñas. Por ejemplo, si una contraseña es numérica y tiene 4 dígitos, el atacante probará todas las combinaciones desde 0000 hasta 9999. Los ataques de fuerza bruta pueden ser simples, usando solo combinaciones numéricas o alfanuméricas, o más complejos, utilizando diccionarios de contraseñas comunes o incluso combinaciones de ambos.

Consecuencias o Impactos

Robo de identidad: Los atacantes pueden acceder a información personal como nombres, direcciones, números de seguridad social y datos bancarios, lo que puede resultar en robo de identidad y actividades fraudulentas.

Fraude financiero: Los atacantes pueden realizar compras no autorizadas, transferir dinero o solicitar préstamos utilizando la información robada, causando pérdidas financieras significativas.

Pérdida de acceso a cuentas: Los atacantes pueden tomar control de cuentas de correo electrónico, redes sociales y otros servicios en línea, impidiendo el acceso legítimo al usuario.

Casos Reales o de Estudio

Funcionarios del gobierno de Estados Unidos y del Reino Unido afirman que ciber espías rusos de la Unidad 26165 han realizado ataques a cientos de organizaciones. Luego del enorme ataque a los servidores de SolarWinds, varias agencias comenzaron a investigar las sofisticadas técnicas de secuestro de datos que utilizaron los piratas informáticos de inteligencia extranjera. El FBI, la NSA, la Agencia de Seguridad de Infraestructura y Ciberseguridad del DHS y el Centro Nacional de Ciberseguridad del Reino Unido emitieron una advertencia conjunta de que la unidad militar 26165 del ejército ruso GRU, más conocidos como "Fancy Bear" o "APT28", aplicaron métodos de "fuerza bruta" para vulnerar sistemas.

Medidas de Protección

Para protegerse contra ataques de fuerza bruta, es crucial implementar una combinación de medidas de seguridad, incluyendo contraseñas robustas, autenticación multifactor, y la limitación de intentos de inicio de sesión. Además, es importante bloquear direcciones IP sospechosas, utilizar CAPTCHA y educar a los usuarios sobre las mejores prácticas de seguridad.

Medidas de protección específicas:

-Contraseñas fuertes y únicas

-Autenticación multifactor (MFA)

-Limitación de intentos de inicio de sesión

-Firewall de aplicaciones web (WAF)

-Bloqueo de direcciones IP sospechosas

Ingeniería Social

La ingeniería social, se refiere a técnicas de manipulación psicológica que los ciberdelincuentes utilizan para obtener información confidencial de las personas, engañándolas para que divulguen datos sensibles o realicen acciones que comprometan su seguridad. En lugar de explotar vulnerabilidades técnicas, se aprovechan de la confianza, la falta de conocimiento o el comportamiento predecible de los usuarios.

¿Como Funciona?

1. Recopilación de información (reconocimiento):

Los atacantes investigan a sus víctimas, recopilando información de diversas fuentes como redes sociales, sitios web corporativos, foros o incluso observando su comportamiento en línea o en lugares públicos.

2. Creación de una narrativa convincente:

Con la información recopilada, construyen una historia o escenario creíble que les permite ganarse la confianza de la víctima.

3. Manipulación y engaño:

Utilizando diversas técnicas psicológicas, como el establecimiento de confianza, la creación de urgencia o el uso de la autoridad, persuaden a la víctima para que realice acciones perjudiciales, como revelar contraseñas, descargar malware o realizar transacciones financieras fraudulentas.

Ejemplos de técnicas de ingeniería social:

Phishing: Envío de correos electrónicos o mensajes que aparentan ser de fuentes legítimas, solicitando información confidencial o credenciales de acceso.

Pretexting: Creación de una historia falsa para obtener información o acceso a sistemas.

Tailgating/Piggybacking: Seguir a una persona autorizada a una zona restringida haciéndose pasar por alguien con permiso o utilizando la cortesía social para que le abran la puerta.

Consecuencias o Impactos

Las consecuencias de la ingeniería social pueden ser muy graves, tanto para individuos como para organizaciones. A nivel individual, pueden resultar en pérdidas financieras, robo de identidad, daño a la reputación y estrés emocional. Para las empresas, puede provocar filtraciones de datos, pérdidas económicas, daños a la reputación y la interrupción de las operaciones comerciales.

Robo de identidad: Los atacantes pueden obtener información personal como números de seguridad social, fechas de nacimiento, direcciones, etc. que pueden ser utilizados para robar la identidad de la víctima y abrir cuentas fraudulentas, solicitar préstamos, etc.

Daño a la reputación: La exposición de información personal o la participación en actividades fraudulentas puede dañar la reputación de una persona, especialmente si está relacionada con su vida profesional o negocios.

Filtraciones de datos: Los ataques de ingeniería social pueden resultar en la exposición de información confidencial de clientes, empleados y secretos comerciales, lo que puede llevar a multas, sanciones legales y pérdida de confianza del cliente.

Casos Reales o de Estudio

Departamento de Trabajo de los Estados Unidos (DoL): se trataba de un ataque de ingeniería social que robaba las credenciales de inicio de sesión de Office 365. El ataque utilizó un sofisticado phishing basado en dominios suplantados de forma inteligente que parecían el dominio legítimo del DoL. Los mensajes de correo electrónico parecían proceder de un empleado de alto nivel del DoL que les invitaba a presentar una oferta para un proyecto gubernamental. Al hacer clic en el botón de la oferta, el empleado accedía a un sitio de phishing utilizado para robar credenciales.

Medidas de Protección

Para protegerse contra la ingeniería social, es crucial implementar medidas de seguridad tanto técnicas como humanas. Esto incluye educar a los usuarios sobre técnicas de phishing, configurar la autenticación multifactor, mantener software y sistemas actualizados, y establecer políticas estrictas de control de acceso. Además, es importante verificar la identidad, no compartir información sensible con desconocidos y desconfiar de solicitudes urgentes o inusuales.

-Educación y concienciación

-Autenticación multifactor

-Contraseñas seguras y gestión de contraseñas

-Control de acceso

-Software de seguridad

Ataques de Día Cero

Un ataque de día cero explota una vulnerabilidad desconocida del software, lo que representa una amenaza de seguridad considerable. Estos ataques son especialmente peligrosos porque aprovechan vulnerabilidades de seguridad que aún no se han solucionado con parches, dejando los sistemas vulnerables. Antes incluso de que los desarrolladores se percaten de estos problemas, los hackers detectan estas vulnerabilidades y las explotan para su propio beneficio.

¿Como funciona?

Descubrimiento de la vulnerabilidad:

Un atacante, ya sea un hacker ético o malicioso, descubre una vulnerabilidad en el software que aún no ha sido parcheada por el proveedor.

Desarrollo del exploit:

El atacante desarrolla un exploit, que es un código o técnica que aprovecha la vulnerabilidad para acceder al sistema o causar daño. Esto puede incluir malware, técnicas de phishing o métodos de hacking.

Distribución y ejecución del exploit:

El atacante distribuye el exploit, a menudo a través de correo electrónico, sitios web comprometidos o redes sociales. Una vez que el usuario interactúa con el exploit, por ejemplo, abriendo un archivo adjunto infectado o haciendo clic en un enlace malicioso, el exploit se ejecuta y compromete el sistema.

Impacto:

El ataque puede tener diversas consecuencias, como la pérdida de datos, el robo de información, el secuestro de sistemas, la interrupción de servicios o la instalación de ransomware.

Consecuencias o Impacto

Estas consecuencias pueden incluir filtraciones de datos confidenciales, interrupción de operaciones, pérdidas financieras y daños a la reputación. Además, pueden llevar a la ejecución de código malicioso, secuestro de sistemas e incluso ataques a infraestructuras críticas.

Filtraciones de datos:

Los atacantes pueden acceder a información confidencial, como datos financieros, propiedad intelectual o datos personales, lo que puede llevar a pérdidas financieras y daños a la reputación.

Daño a la reputación:

Las filtraciones de datos y las interrupciones operativas pueden dañar la reputación de una organización, afectando la confianza de los clientes y socios.

Interrupción de operaciones:

Los ataques pueden paralizar sistemas críticos, como infraestructura, sistemas financieros o operaciones gubernamentales, causando interrupciones operativas y pérdidas económicas.

Secuestro de sistemas:

Los atacantes pueden tomar el control de sistemas, utilizándolos para lanzar ataques a otras organizaciones o para realizar actividades maliciosas.

Casos reales o de Estudio

Los casos de ataques de día cero que han atraído mucha atención subrayan la considerable amenaza que representan. El ataque conocido como Operación Aurora, lanzado en 2009 y cuyo objetivo era robar propiedad intelectual a varias empresas líderes, es un ejemplo de ello. Sony Pictures sufrió daños considerables durante otro incidente destacado en 2014, cuando los atacantes aprovecharon un exploit de día cero y divulgaron datos confidenciales de la empresa en internet. Esto se debió a la explotación de una vulnerabilidad de seguridad desconocida en la infraestructura de Sony.

Medidas de Protección

Para protegerse contra ataques de día cero, es crucial implementar una estrategia de defensa en profundidad, que incluye la actualización constante de software, la segmentación de la red, el uso de listas blancas de aplicaciones y la limitación de privilegios de usuario. Además, la detección temprana de amenazas a través de sistemas de detección y prevención de intrusiones (IDS/IPS) y antivirus de última generación es esencial.

Inyección SQL

Un ataque conocido como inyección de código SQL tiene como objetivo explotar las vulnerabilidades de una base de datos y su ciberseguridad mal configurada enviando comandos SQL maliciosos a través de una entrada de usuario no validada. Un atacante puede aprovechar una vulnerabilidad en una aplicación web para acceder a los datos almacenados en la base de datos o incluso modificar la información que ya existe en la base de datos.

¿Como funciona?

Los ataques de inyección SQL se aprovechan de la falta de validación de datos en las aplicaciones web. Cuando una aplicación acepta entradas de usuario (como datos de formularios o parámetros de URL) y los utiliza directamente en consultas SQL, un atacante puede manipular esas entradas para inyectar código SQL malicioso.

Consecuencias o Impacto

Robo de información:

Acceso a datos confidenciales como contraseñas, información de tarjetas de crédito, etc.

Manipulación de datos:

Modificación o eliminación de datos en la base de datos, alterando el funcionamiento de la aplicación.

Control del servidor:

En casos graves, un ataque de inyección SQL puede llevar a la toma de control completo del servidor web, de acuerdo con Fortinet.

Casos Reales o de Estudio

Varios casos reales demuestran el impacto de estas vulnerabilidades, como el ataque a Heartland Payment Systems en 2008, donde se expusieron millones de tarjetas de crédito. Otro ejemplo notable es el ataque a Sony Pictures en 2011, que comprometió cuentas de PlayStation Network y causó pérdidas millonarias.

Medidas de Prevención

Validación de entrada: Verificar y limpiar todas las entradas del usuario antes de usarlas en consultas SQL. Utilizar listas blancas para permitir solo caracteres y valores válidos, según explica.

Sentencias preparadas (consultas parametrizadas): Utilizar sentencias preparadas con parámetros para separar la lógica de la consulta de los datos, evitando la ejecución de código SQL malicioso.

Mínimo privilegio: Otorgar a las aplicaciones solo los permisos necesarios para acceder a la base de datos.

Procedimientos almacenados:

Utilizar procedimientos almacenados con parámetros para encapsular la lógica de acceso a la base de datos.

Herramientas de análisis:

Utilizar herramientas de análisis de código para detectar vulnerabilidades de inyección SQL.

Comentarios

Publicar un comentario